Pnozmulti Configurator Default Password Best File

Darmowy keylogger

Keyturion to program umożliwiający kontrolę komputerów firmowych i prywatnych. Zaawansowany konfigurowalny silnik keylogger gwarantuje bezpieczne i inteligentne monitorowanie komputera w domu i w firmie.

That’s why any conversation about the pnozmulti configurator default password must be twofold: technical and cultural.

There’s something oddly intimate about the first password you type into a device — a whispered promise between human and machine that says, “You’re mine now.” For industrial controllers like Pilz’s pnozmmulti, that whisper can echo through assembly lines, safety barriers, and the invisible logic that keeps hands out of harm’s way. Which is why the subject of the “pnozmulti configurator default password” is more than a dry footnote in a manual; it’s where convenience, trust, and risk tangle. pnozmulti configurator default password

But defaults are also a kind of surrender. They embody a moment where security takes a back seat to accessibility. A password stamped into firmware or printed on a quick-start sheet can become a universal key — an invitation not just to authorized technicians but, potentially, to curious outsiders. In industrial settings, the consequences aren’t just stolen data or a reset router; they can be halted production, compromised safety functions, or worse, physical harm. But defaults are also a kind of surrender

Technical: treat the default as temporary, not permanent. Change it immediately during initial setup. If the device allows role-based accounts, create distinct credentials for configuration, maintenance, and monitoring. Use strong, unique passwords or passphrases, and where supported, enable multifactor controls or certificate-based authentication. Keep firmware and configurator software patched—manufacturers regularly release fixes that affect authentication flows and expose vulnerabilities. When industry best practices shift

There’s also responsibility on the vendor’s side. Manufacturers should avoid shipping products with easily guessable or globally shared passwords. Better: unique per-device credentials, clear guidance on changing them, and secure recovery procedures that don’t trade security for convenience. When industry best practices shift, vendors need to lead, not lag.

Zainwestuj w bezpieczeństwo

Nie obciążają komputera, pozwalają przechowywać dużą ilość danych.

Wszystkie pliki zaszyfrowane są indywidualnym kluczem, który znasz tylko ty.

Program jest niewidoczny w procesach, także w menadżerze zadań. Nie obciąża systemu.

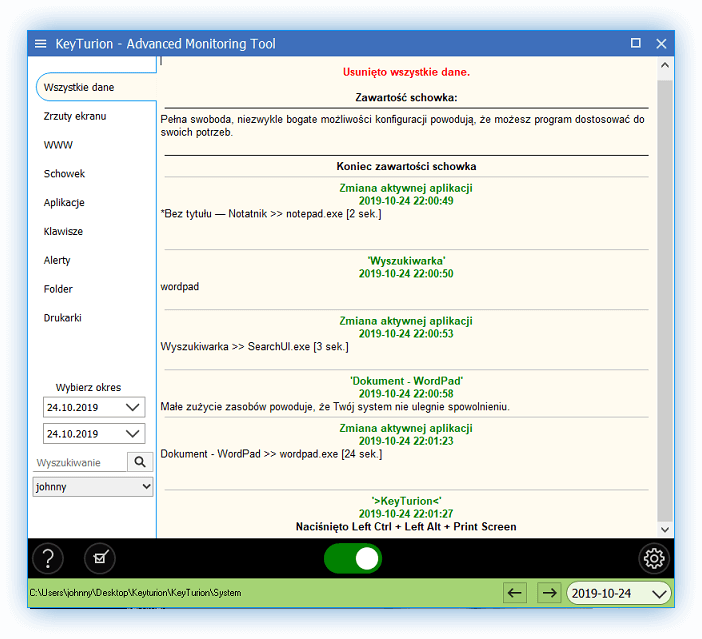

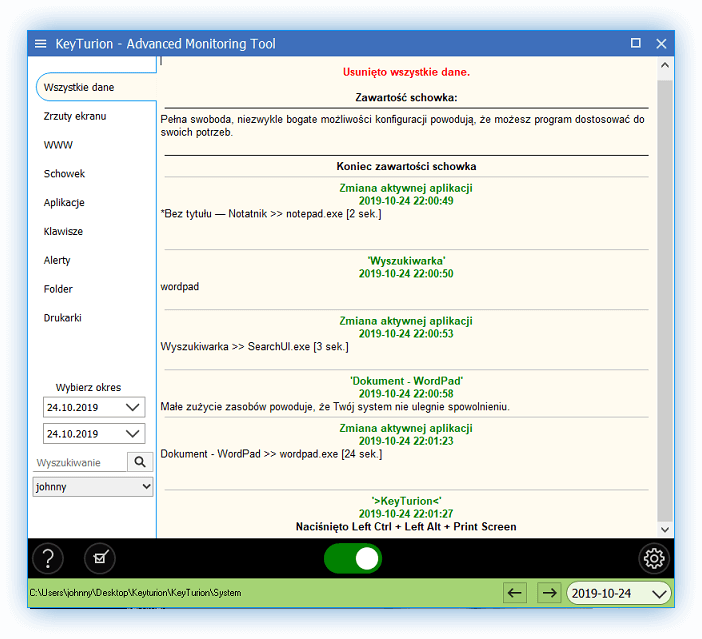

Dane prezentowane są w przyjazny i prosty sposób. Keylogger zachowuje formatowania tekstu.

Program umożliwia zdalną obsługę. Dane wysyłane są na wskazany e-mail lub serwer (wersja PRO)

Oprogramowanie umożliwia kontrolę i zarządzanie danymi z wielu komputerów jednocześnie.

Dla osób prywatnych

i firm

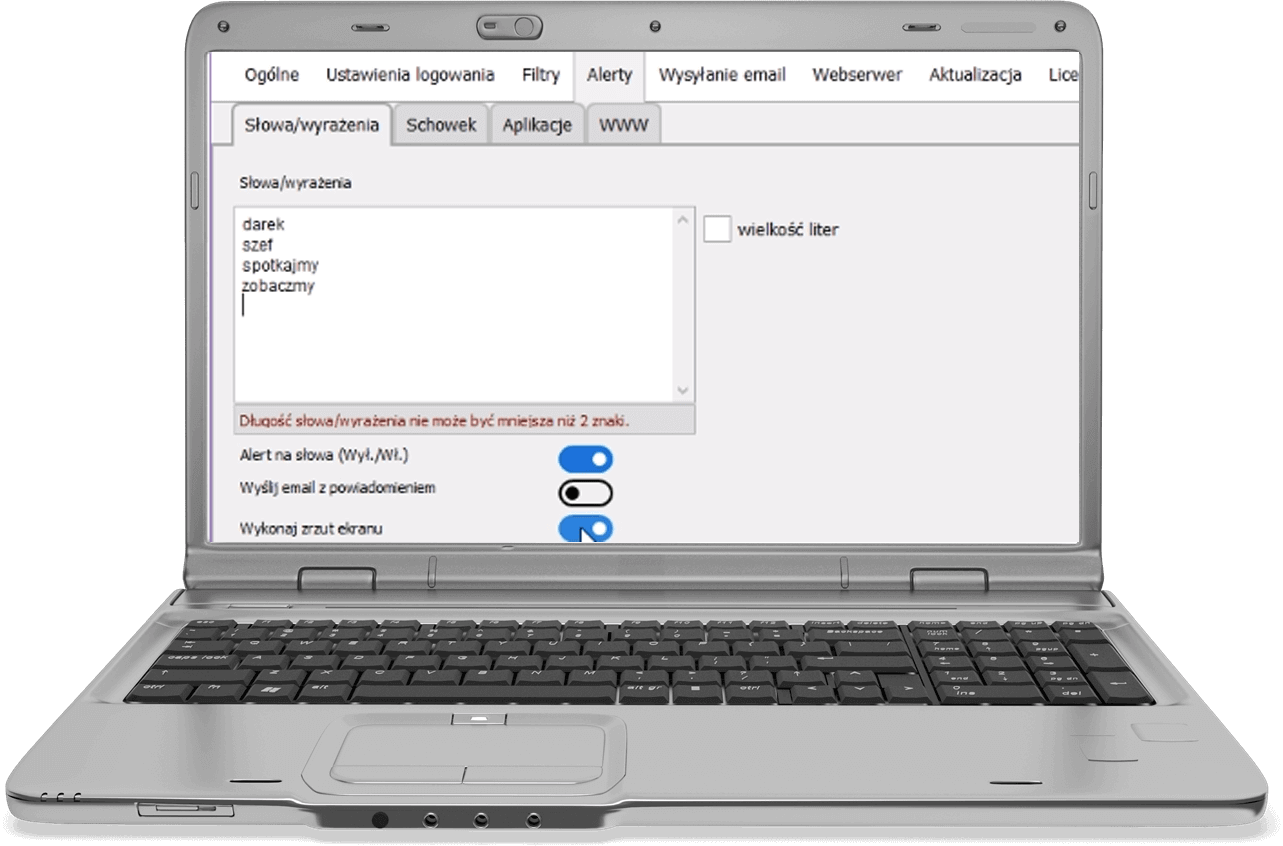

Intuicyjna w obsłudze, jednocześnie profesjonalna i zaawansowana aplikacja do monitorowania komputera. Silny algorytm szyfrujący dane oraz klucz szyfrujący, który sam zdefiniujesz, gwarantują bezpieczeństwo kontrolowanych informacji.

Keyturion posiada m.in. program keylogger, który pozwala sprawdzać wpisywany tekst, monitorując naciśnięcia klawiszy (także w przypadku wirtualnej klawiatury), a także funkcje takie jak monitoring drukarki, schowka, folderów, przeglądanych stron.

Dla osób prywatnych oraz firm (wiele komputerów)

To rekomendowane rozwiązanie, jeśli chcesz monitorować więcej niż jeden komputer. Posiada wszystkie funkcje keyloggera. Dodatkowo umożliwia przesyłanie różnego typu danych na serwer, tym samym dane dotyczące programu nie zajmują miejsca na monitorowanym urządzeniu.

W wersji PRO uzyskujesz także dostęp do konsoli administracyjnej, dzięki której możesz przeglądać i analizować dane, a także konfigurować program w dowolnym miejscu, również zdalnie.

Jesteśmy polską firmą działającą od 2007 roku. Tworzymy profesjonalne oraz bezpieczne narzędzia w celu monitorowania aktywności użytkowników na komputerze.

Naszą przewagą jest to, że posiadamy także wiedzę jak wykrywać i analizować działanie innych programów i aplikacji monitorujących (np. keyloggerów).

Sami tworzymy nasze programy, oferujemy wsparcie techniczne oraz sprzedajemy je, nie korzystając z usług pośredników.